구글링을 통한 공격

다양한 키워드를 사용해서 노출되어서는 안될 정보들이 보이다보니

공격자들이 활용하면서 취약한 부분들이 검색 가능하여 구글 해킹으로 사용이 되었다.

데이터를 서버에 캐시상태로 저장하기 때문에, 해당 사이트가 삭제된 후에도 오랜 시간이 지나기 전엔 검색결과에 노출되기 때문에 이전 페이지가 그대로 노출될 수 있어 주의가 필요하다.

키워드의 종류 사용 방법

| 검색 옵션 | 설명 |

| + | 성격이 비슷한 문자 검색 |

| - | 제외할 검색어 지정 |

| “ ” | 반드시 포함될 검색어 지정 |

| * | 모든 단어 검색, 불확실한 검색어 입력 시 사용 |

| ~ | 유의어 검색 |

| | 또는 OR | 여러 키워드 중 하나라도 포함된 키워드 검색 |

-대학사이트 같은 허니팟을 제외하고 검색하고 싶을 때는 except (-) 를 사용하면 좋고

ex) iphone -site:apple.com

-더블쿼터(" ") 는 단어 여러개를 묶어서 사용할 수 있고 띄어쓰기를 사용하였을 때 정확도가 많이 떨어질 수 있다.

-Intitle은 웹페이지 왼쪽 상단에 브라우저 내에서 페이지에 해당하는 이름을 보여준다.

-Site는 url 주소 상단에서 메인 도메인주소를 검색할 때 사용한다.

-Intext는 본문에 있는 내용을 검색할 때 사용한다. (디폴트)

-Filetype은 원하는 파일타입을 검색할 때 사용한다.

-Inurl은 메인 도메인 아래의 하위 도메인에 해당하는 주소를 검색할 때 사용한다.

| 검색지시자 | 설명 |

| Intitle: | 페이지 제목에서 검색 |

| Intext: | 해당 텍스트가 포함된 페이지 검색 |

| Inurl: | URL에 검색 문자열이 포함된 페이지 검색 |

| site: | 특정 사이트 검색 |

| Related: | 관련 사이트 검색 |

| Filetype: | 파일 확장자 검색 |

| Link: | 해당 주소가 링크된 페이지 검색 |

| Rel: | 유사한 사이트 검색 |

| Numerange: | 숫자의 범위를 검색 |

| daterange | 페이지 색인 날짜 검색 |

| Define: | 단어 정의 검색 |

페이지 검색 예시

'서울 맛집'이라는 단어가 본문에 있는 kr 사이트의 pdf 파일 형식을 찾아보았다.

구글 검색을 이용해서 찾을 수 있는 웹 취약점

1. 디렉토리 리스팅 : 취약한 서버설정으로 발생하며 브라우징하는 모든 파일들을 보여준다.

대부분의 경우 디렉토리 목록을 보여준다.

2. 관리자 페이지 및 정보 노출 : 일반 사용자에게 관리자 페이지가 노출되어 접근할 수 있다.

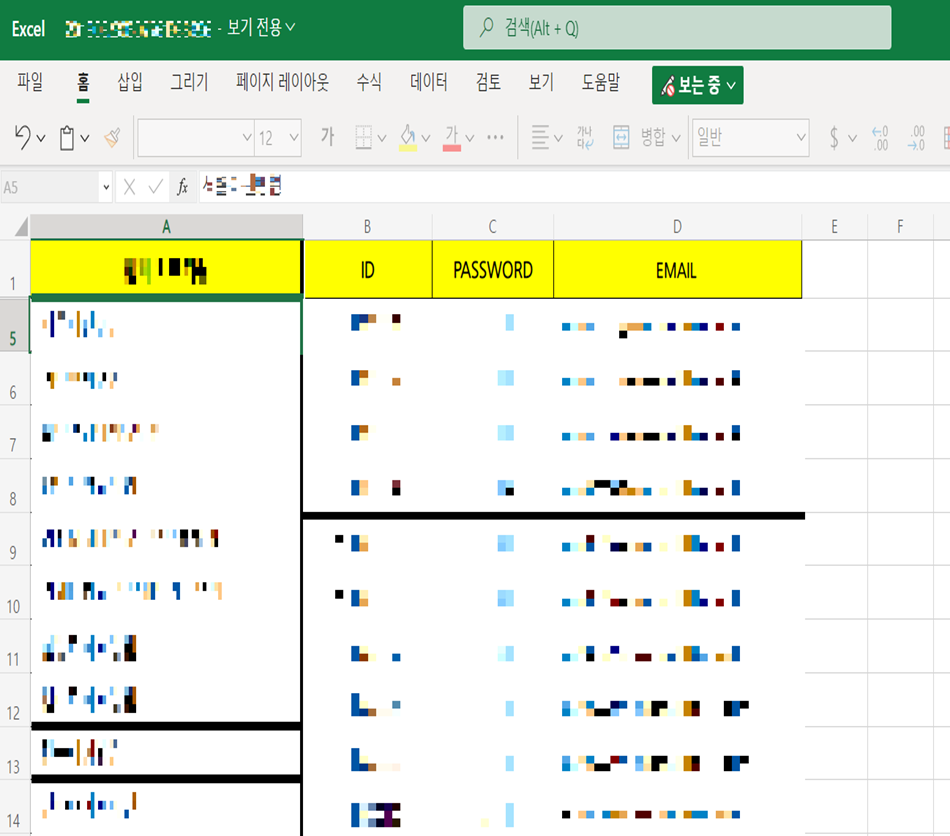

3. 개인정보 노출 : 직접적으로 파일 등의 형태로 노출될 수 있고 캐시상태로 저장된 데이터 때문에 아이디,비밀번호 그리고 해당 사이트의 주소가 검색결과에 노출될 수도 있다.

3. 에러 메세지를 통한 정보 노출 : 에러 메세지로 서버의 정보를 흭득하여 접근할 수 있다.

'Security > Web' 카테고리의 다른 글

| 웹 취약점 -1 (0) | 2023.07.05 |

|---|---|

| Kali linux에서 DVWA 환경 구성 및 Burp Suite 설치 (0) | 2023.06.24 |

| Kali linux 가상환경에 설치 및 한글 입력기 설정 (0) | 2023.06.20 |

| Shodan (1) | 2023.06.18 |

| CERT (0) | 2023.06.01 |